從工業(yè)軟件到工業(yè)互聯(lián)網(wǎng)App 技術(shù)演進(jìn)與開發(fā)服務(wù)新趨勢(shì)

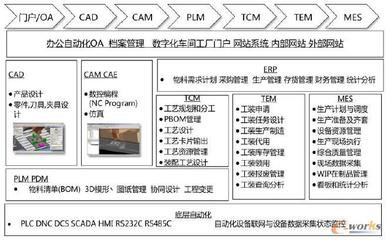

隨著工業(yè)4.0時(shí)代的到來(lái),工業(yè)領(lǐng)域的技術(shù)應(yīng)用正經(jīng)歷從傳統(tǒng)工業(yè)軟件向工業(yè)互聯(lián)網(wǎng)App(Industrial Internet Applications, IIA)的深刻轉(zhuǎn)型。這一轉(zhuǎn)變不僅是技術(shù)形式的升級(jí),更是工業(yè)數(shù)字化、網(wǎng)絡(luò)化、智能化發(fā)展的核心體現(xiàn)。工業(yè)軟件長(zhǎng)期作為工業(yè)生產(chǎn)和管理的重要工具,涵蓋了CAD(計(jì)算機(jī)輔助設(shè)計(jì))、CAE(計(jì)算機(jī)輔助工程)、MES(制造執(zhí)行系統(tǒng))、ERP(企業(yè)資源計(jì)劃)等,它們主要運(yùn)行于本地服務(wù)器或單機(jī)環(huán)境,側(cè)重于流程優(yōu)化與數(shù)據(jù)管理。這些軟件往往存在系統(tǒng)封閉、數(shù)據(jù)孤島、靈活性不足等問(wèn)題。

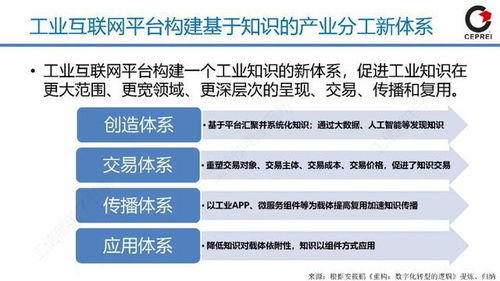

工業(yè)互聯(lián)網(wǎng)App的興起,正是為了解決這些痛點(diǎn)。它基于工業(yè)互聯(lián)網(wǎng)平臺(tái),將傳統(tǒng)工業(yè)軟件的功能模塊化、服務(wù)化,并通過(guò)Web或移動(dòng)App的形式進(jìn)行交付。這種App通常依托云計(jì)算、大數(shù)據(jù)、物聯(lián)網(wǎng)(IoT)和人工智能(AI)技術(shù),實(shí)現(xiàn)了數(shù)據(jù)的實(shí)時(shí)采集、云端分析、智能決策和跨平臺(tái)協(xié)同。例如,一個(gè)預(yù)測(cè)性維護(hù)App可以連接工廠設(shè)備傳感器,實(shí)時(shí)監(jiān)控運(yùn)行狀態(tài),通過(guò)算法預(yù)測(cè)故障并自動(dòng)推送維護(hù)指令到工程師的手機(jī)App上。

從開發(fā)與技術(shù)服務(wù)角度看,這種轉(zhuǎn)型帶來(lái)了新的需求和機(jī)遇。

- 開發(fā)范式的轉(zhuǎn)變:傳統(tǒng)的工業(yè)軟件開發(fā)周期長(zhǎng)、定制化成本高,而工業(yè)互聯(lián)網(wǎng)App更注重敏捷開發(fā)、微服務(wù)架構(gòu)和持續(xù)集成/持續(xù)部署(CI/CD)。開發(fā)團(tuán)隊(duì)需要掌握云原生技術(shù)(如Docker、Kubernetes)、前端框架(如React、Vue.js用于Web界面,React Native或Flutter用于移動(dòng)端)以及后端工業(yè)協(xié)議解析(如OPC UA、MQTT)。

- 技術(shù)服務(wù)的擴(kuò)展:技術(shù)服務(wù)不再僅僅是軟件安裝與維護(hù),而是涵蓋平臺(tái)搭建、數(shù)據(jù)集成、應(yīng)用部署、運(yùn)維支持和安全加固等全生命周期服務(wù)。服務(wù)商需要提供工業(yè)互聯(lián)網(wǎng)平臺(tái)(如阿里云工業(yè)大腦、華為FusionPlant、樹根互聯(lián)根云)的咨詢與實(shí)施能力,幫助客戶將現(xiàn)有工業(yè)系統(tǒng)遷移上云,并開發(fā)定制化App。

- 安全與合規(guī)挑戰(zhàn):工業(yè)互聯(lián)網(wǎng)App涉及關(guān)鍵工業(yè)數(shù)據(jù)和控制指令,網(wǎng)絡(luò)安全至關(guān)重要。開發(fā)服務(wù)必須包含從設(shè)備端到云端的全方位安全設(shè)計(jì),符合IEC 62443等工業(yè)安全標(biāo)準(zhǔn),并確保數(shù)據(jù)隱私與合規(guī)性。

- 生態(tài)合作的重要性:工業(yè)互聯(lián)網(wǎng)App的成功往往依賴于開發(fā)者、設(shè)備制造商、平臺(tái)運(yùn)營(yíng)商和最終用戶的協(xié)同。因此,技術(shù)服務(wù)商需要構(gòu)建或融入開放生態(tài),提供API接口、開發(fā)工具包(SDK)和低代碼平臺(tái),降低開發(fā)門檻,促進(jìn)創(chuàng)新應(yīng)用的快速孵化。

隨著5G、邊緣計(jì)算和數(shù)字孿生技術(shù)的融合,工業(yè)互聯(lián)網(wǎng)App將更加實(shí)時(shí)、智能和沉浸式。例如,通過(guò)AR(增強(qiáng)現(xiàn)實(shí))App,工程師可以在現(xiàn)場(chǎng)設(shè)備上疊加虛擬指導(dǎo)信息,遠(yuǎn)程專家也能通過(guò)App實(shí)時(shí)協(xié)作。網(wǎng)站和App開發(fā)服務(wù)將更側(cè)重于跨平臺(tái)體驗(yàn)、實(shí)時(shí)數(shù)據(jù)可視化和智能交互設(shè)計(jì)。

從工業(yè)軟件到工業(yè)互聯(lián)網(wǎng)App的演進(jìn),標(biāo)志著工業(yè)數(shù)字化轉(zhuǎn)型進(jìn)入新階段。對(duì)于開發(fā)與技術(shù)服務(wù)業(yè)而言,這既是挑戰(zhàn)也是藍(lán)海。唯有緊跟技術(shù)趨勢(shì),深耕工業(yè)知識(shí),強(qiáng)化安全與服務(wù)能力,才能在這一浪潮中抓住機(jī)遇,助力工業(yè)企業(yè)實(shí)現(xiàn)降本增效與智能化升級(jí)。

如若轉(zhuǎn)載,請(qǐng)注明出處:http://www.jsfhc.cn/product/68.html

更新時(shí)間:2026-06-03 02:32:54